Como ignorar uma série de sites bloqueados? Sites negativos na Rússia

Na primavera de 2014, em Rússia começou a aplicar a lei de censura na Internet, que dá direito a um número de agências sem uma ordem judicial para bloquear ambas as páginas web individuais e sites inteiros. No momento no território da Federação Russa negado o acesso a dezenas de recursos de informação. Mas imediatamente após a adopção desta lei, havia também formas de como contornar o bloqueio de websites. Foi sugerido que uma pluralidade deles – de simples, acessível a qualquer usuário, para os tecnicamente complexas, mas dando bônus adicionais.

Serviços do Google

Ver sites proibidos quanto possível e com a ajuda de alguns serviços do Google. Se você ir para a página do Google Tradutor, inserido no link de janela de transferência para uma página bloqueada e pressione a tecla Enter, abrir a página desejada. Para exibir corretamente o conteúdo de vista, é desejável para escolher o método de "Original".

Você também pode usar -kesh "Google". Para fazer isso, basta abrir a página inicial do Google e copiar no link desejado caixa de pesquisa, adicionando-o à esquerda "cache:" sem as aspas e pressione Enter.

Uma séria desvantagem deste método é a incapacidade para visualizar as imagens bloqueadas, bem como locais de conteúdo interactivos. Se na lista negra de repente ficar redes sociais e levantar a questão de como contornar o bloqueio "VKontakte", por exemplo, o serviço "Google" não vai ajudar. Eles são adequados apenas para visualização de texto em páginas estáticas.

O navegador Opera está no modo turbo

A maneira mais fácil de visitar sites proibidos na Rússia – ativar o modo turbo no navegador Opera. Neste caso, o tráfego será não directamente, mas através dos servidores do Opera. Inicialmente, esta tecnologia foi criada para acelerar as páginas da Web de carga e economizar largura de banda, mas ele provou ser eficaz e para superar a censura. versão móvel dos navegadores Opera e Chrome também suporta o modo turbo.

As desvantagens deste método incluem o fato de que o modo turbo não esconde o endereço IP do usuário. Além disso, compressão de imagem pode degradar a sua qualidade.

Há modo Turbo e "Yandex" tem-browser, mas por razões óbvias, é improvável que ele é eficaz como uma ferramenta para lutar contra a censura.

anonymizer

Anonymizer – um site especial projetado, como você pode imaginar a partir do nome, para navegação anônima. Com a ajuda deles, você também pode implementar locais de bypass de bloqueio ou chegar a esses recursos da Internet que foram proibidos. Alguns anonymizer também proporcionar uma oportunidade para escolher um país através do qual o tráfego vai. Neste caso, o site ao qual você se refere, irá levá-lo para um usuário daquele país.

O esquema de trabalho é muito simples proxies CGI. Você só precisa ir a um site e digite o endereço da página que você deseja no campo localizado no site.

Anonymizer pode ser repleto de perigo – o proprietário do serviço é capaz de interceptar os dados do usuário transmissíveis, incluindo senhas e logins em sites. (SSL) para proteger seus dados pessoais, recomendamos a utilização de um aninimayzerami função de uma conexão segura de apoio.

Outra desvantagem destes serviços – banners de publicidade. No entanto, há também anonymizer sem comerciais.

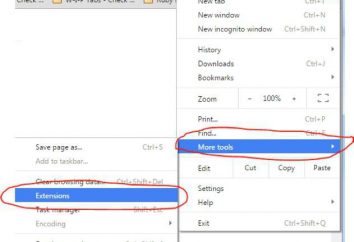

Os plug-ins para navegadores

Chrome e Firefox permitem instalar plug-ins adicionais que ampliam a funcionalidade do navegador. Existem plugins para evasão.

Um dos mais eficazes plug-in, mas simples – é furtivo. Ao usá-lo, basta clicar com o mouse sobre o botão para enviar o tráfego através de um servidor proxy. Quando o proxy estiver habilitado, o ícone plug-in será verde quando desligado – vermelho.

Fragata plug-in é um pouco mais complicado de usar. Ele direciona o tráfego através do proxy apenas com os sites que estão incluídos em sua lista. O plug-in tem uma lista do padrão, bem como uma oportunidade para adicionar aos novos sites. A vantagem desta expansão é uma taxa de dados elevada.

Já havia um plugin desenvolvido especificamente para a visita é os recursos que contribuíram para a sua "lista negra" Roskomnadzor. Bloqueio de sites é realizada pela agência enviando fornecedores russos endereços IP dos recursos da Internet, cujo acesso deve ser fechado. NoZapret plug-in recolhe dados sobre os endereços bloqueados a partir do site "Antizapret.info" e, em seguida, com base na sua auto-gera uma lista de sites para ser aberto através de um proxy. Todas as outras conexões serão realizadas diretamente. Este plugin é conveniente porque não requer qualquer configuração manual e fornece carga rápida de dados.

Deve ser lembrado que o uso desses plug-ins não fornecem completo anonimato na web, mas só lhe permite contornar as restrições impostas pelas autoridades de cada país. Além disso, como é o caso com anonymizers, o proprietário do servidor proxy através do qual o tráfego pode, se desejar, para interceptar dados pessoais.

"Torbrauzer"

Tor – uma rede distribuída, fornecendo aos utilizadores um elevado nível de anonimato. Mantenha o controle da localização real da pessoa que chega ao seu site através do Tor, é praticamente impossível, uma vez que o tráfego vai criptografados através de vários nós.

Para utilizar esta tecnologia, você precisa fazer o download a partir do site oficial e instalar o navegador Tor Bundle. Existem variantes do navegador para Windows, Mac OS e Linux. Tor Navegador para Android é chamado Orbot.

A vantagem de usar "Torbrauzera" é que ele permite que você ignore os locais de bloqueio e realizar o surf realmente anônimo. tecnologia Tor também permite que você crie os sites escondidos que podem ser acessados apenas através da rede Tor. Para mais informações sobre esses sites podem ser encontradas visitando o Hidden Wiki – diretório de serviços escondidos, que se só está disponível através do "Torbrauzer".

Que a rede Tor e deficiências graves. Em primeiro lugar, é uma taxa de dados baixa. O fato de que os nós da rede apoiados por entusiastas, de modo a capacidade dos nós pode variar muito. Muito naturalmente, o tráfego passando por alguns locais aleatórios, muitas vezes é bastante lento.

Outro perigo reside nos nós finais digitalização de tráfego possibilidade anfitriões com que a informação é transmitida, ao contrário dos nós intermediários em uma forma não criptografada. Para evitar o roubo de senhas deve ser possível trabalhar com esses sites que suportam https protocolo.

VPN

Virtual Private Network, ou VPN, – uma tecnologia que permite que você pule todo o tráfego de todas as aplicações através de um servidor remoto localizado normalmente em outro país. Os dados entre o computador do usuário eo servidor remoto é criptografado e não pode ser interceptada pelo ISP.

A principal característica de VPN é que um servidor proxy é enviado para absolutamente todo o tráfego. Se você usar vários navegadores, você não precisa configurar cada um deles separadamente – ignorando os locais de bloqueio será realizada automaticamente.

Existem vários tipos de VPN. Portanto, não seja supérfluo insistir em suas especificidades.

PPTP – este protocolo tem sido usado por um longo tempo. Ele é suportado por todas as plataformas populares e sistemas operacionais. Configurar o roteador para enviar tráfego através da VPN, você pode ver sem instalar qualquer software adicional. A desvantagem deste procedimento não é suficientemente forte de criptografia. Além disso, pode haver dificuldades com o PPTP-3G ligação através de modem.

L2TP – Protocolo apenas tunelamento. Portanto, como é geralmente usado em conjunção com IPsec – tais maço e também fornece criptografia. No entanto, se você está preocupado apenas a questão de como contornar locais de bloqueio, criptografia é opcional. Este tipo de VPN não requer a instalação de um software especial.

OpenVPN – o tipo mais comum de redes privadas virtuais. Ele fornece criptografia forte das informações transmitidas. Supera NAT e firewalls corporativos quando devidamente configurado. Para trabalhar com OpenVPN deve ser instalado no computador de software adicional.

A maioria dos serviços VPN-pago. VPN grátis ou têm um limite na quantidade de transmissão e recepção de tráfego, ou exibir anúncios na página que você está vendo. Velocidade de serviços pagos, também, é claro, muito mais elevado.

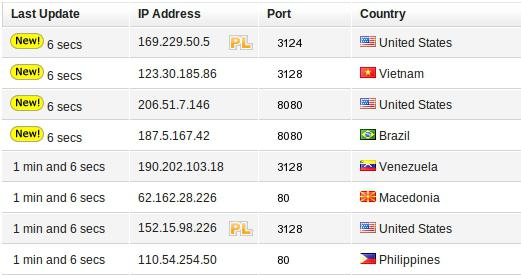

proxies abertos

Na Internet, há sites que publica regularmente lista tópica de proxies abertos. Eles representam uma lista endereço IP e porta. Estes dados devem ser feitas para a rede opções do navegador, selecionando antes desta configuração de proxy manual. Existem também plug-ins para navegadores, simplificando o trabalho com listas de proxy.

proxies abertos podem ser anônimas ou transparente. Ao usar sites proxy anônimos que são acessados pelo usuário não conhecerá seu verdadeiro endereço IP e localização. Ao usar a informação transparente sobre onde o usuário faz login, permanecerá rede aberta. Mas em qualquer caso, os sites de provedor de bloqueio será superada com sucesso.

O uso de listas de proxy aberto – forma bastante desconfortável para contornar a censura. Há várias razões.

- Em primeiro lugar, a velocidade de carregamento de páginas mais de um proxy público é geralmente muito baixa.

- Em segundo lugar, tal procuração tornar-se instável e rapidamente fechado.

- Terceiro, os proxies abertos podem ser criados por hackers para coletar senhas e outras informações pessoais de usuários desavisados.

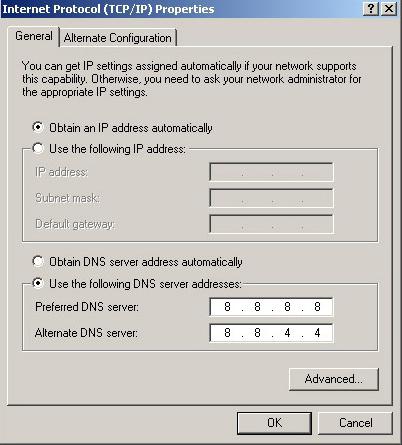

-servidores DNS públicos

Outra maneira eficaz para visitar livremente sites bloqueados – uso do público alternativa de servidores DNS. Por padrão, o processamento de consultas recursos da Internet ocorre no provedor de servidor de DNS. E se ele estiver instalado para bloquear o site do programa incluído na lista negra, em vez de um local proibido o usuário será mostrada uma tela em branco.

Usando pública de servidores DNS torna possível para ignorar o bloqueio especificado pelo ISP. Para começar a utilizar esta ferramenta, uma vez é suficiente para alterar as configurações de rede do sistema operacional.

O mais popular até à data, um servidor alternativo – este é o Google Public DNS. Sua primário e endereço secundário O DNS-consulta:

- 8.8.8.8

- 8.8.4.4

Google tem, além de resolver o problema de como contornar uma série de sites bloqueados, também promete acelerar navegação na Internet e melhor protecção dos utilizadores contra actos de fraude informática.

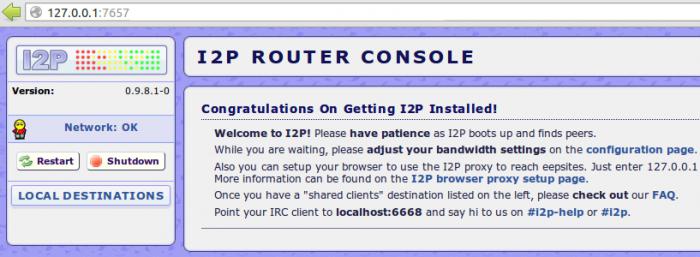

I2P rede

rede descentralizada I2P é projetado para proteger de forma segura o anonimato do usuário. Esta tecnologia também é chamado de "Web profunda", porque dentro da rede I2P, existem sites, redes peer to peer, mensageiros instantâneos e outros serviços que é tecnicamente impossível censurar. invulnerabilidade da rede assegurada através de criptografia e tunelamento de todo o tráfego doméstico. O programa cliente processa, não só as informações solicitadas pelo usuário, mas também serve como um nó intermediário para o tráfego de backhaul para outros participantes da rede. Como resultado, nem o fornecedor nem o estado de supervisão corpos não podem acompanhar o destinatário final de pacotes cifrados.

Aumentando a censura da Internet na Rússia levou ao fato de que alguns sites populares adquiriu rede espelhos I2P. Um exemplo é a biblioteca livre "Flibusta", abra o site no I2P e Tor.

Outra possibilidade para visitar sites proibidos na Rússia com a ajuda de I2P – é o uso de uma gateways de rede anônimos na Internet regular. Uma séria desvantagem de tais fechaduras – locais de velocidade muito baixa de download. Espera-se que com o crescente número de usuários taxa de dados I2P também vai aumentar tanto dentro da rede e o intercâmbio de dados com a Internet fora.

SSH-tunneling

Se você tem seu próprio servidor localizado fora da Rússia, a questão de como contornar o bloqueio ISP, pode ser resolvido usando SSH tunneling. servidor remoto, neste caso, é usado como um MEIAS-proxy normal.

Para utilizar este método, não necessariamente para comprar ou tomar contratar um longo prazo servidor externo. Você pode contratar os serviços de um serviço Amazon EC2, permitindo a utilização de um servidor dedicado em modo de hora em hora por um preço tão três centavos por hora.

Configurando o túnel para o servidor remoto é simples. Basta através do console para introduzir um comando da forma:

ssh -D localhost: port username @ Server_IP_Address

onde:

- Porta – uma porta aberta no seu computador;

- username – seu nome de usuário no servidor remoto;

- Server_IP_Address – um servidor remoto.

Depois disso, as configurações de rede do seu navegador para escolher usar MEIAS-proxy e especificar a porta desejada e localhost como o endereço.

outras maneiras

métodos de evasão Arsenal é tão ampla que uma descrição detalhada de cada um deles pode levar mais de uma dúzia de parágrafos. De qualquer forma, todas elas se resumem à transferência de tráfego através de servidores estrangeiros, resultando no provedor usado pela lista de russo para bloquear sites é inútil. Aqui está uma pequena lista das maneiras mais interessantes.

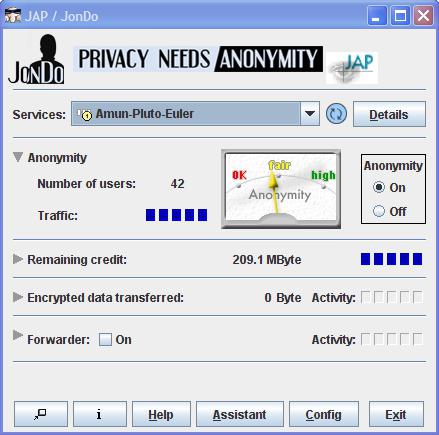

- JAP – programa de longo conhecida por anonimato na web. Passar o tráfego através de uma cadeia de servidores proxy. Tem modo que aumenta a velocidade de navegação paga.

- Ultrasurf – um projeto desenvolvido na China para burlar a censura estatal. instalação do software necessário. Por padrão, configurado para utilizar o navegador Internet Explorer.

- TunnelBear – pago app para dispositivos móveis. Ele usa a tecnologia VPN. Tem uma versão gratuita, limitada a 500 megabytes de tráfego por mês. Ele não exige nenhuma configuração.

- Cebola Pi – um dispositivo portátil que direciona todo o tráfego através da rede Tor e dar acesso Wi-Fi. Ele permite que você navegar anonimamente na web a partir de um computador que não tem nenhum software para navegação anônima. Isso pode ser útil se você tem que trabalhar com alguém computador outra pessoa ou escritório.

perspectivas futuras

Obviamente, no caso em que os usuários se maciçamente entrou nas restrições estaduais sobre o acesso aos recursos da Internet, serão tomadas medidas adicionais para garantir que os censores o bloqueio de sites proibidos. Métodos limitar cidadãos atividade de rede podem ser puramente técnica, e policiais.

Eles podem ser bloqueadas pelos servidores proxy mais populares e ponto Tor saída de rede. Talvez a proibição do uso de pessoas VPN. No entanto, é praticamente impossível limitar o I2P uso e produtos, programa semelhante JAP. SSH-tunneling também permanecem uma maneira confiável para contornar as proibições.

censura efectiva da Internet só é possível no caso de um desligamento completo do país a partir da World Wide Web, assim como é feito na Coréia do Norte. Em todos os outros casos, você pode sempre encontrar maneiras de chegar à informação desejada.