O que é as contas bruta?

Você provavelmente já ouviu a expressão "contas bruta." Mas, acima de tudo, a noção de não ter o que queria dizer. Primeiro, vamos dizer que é contas de usuário em jogos, redes sociais, etc., que foram minadas ilegalmente, que está quebrado ou roubado. Claro, que tal bruta como ele trabalha para entender um pouco difícil, mas vamos tentar fazê-lo. Mas, primeiro, vamos entender, a fim de evitar tornar-se a próxima vítima de hackers.

O que é um bruto, e como proteger-se a partir dele

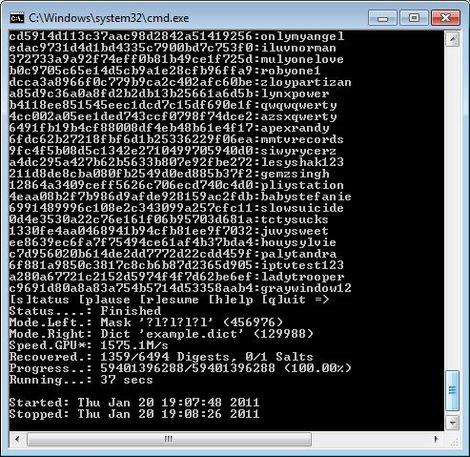

Então, há um software especial que permite que o método de seleção de combinações de números e letras para encontrar a senha correta para o logins existente, e-mail e assim por diante .. Claro que, em tais programas têm uma série de características. Por exemplo, a mais longa e mais complexa a senha, mais tempo será selecionado, tudo pode ir tão longe que Brutus falhará. Quanto ao tempo, muito depende do equipamento poder de processamento, ligação à Internet. Assim, o processo pode durar de poucos minutos e apertada a um dia ou mais.

Você provavelmente já teve tempo para entender o que um contas bruta. Quanto à proteção, como mencionado acima, é desejável para definir uma senha que é difícil de lembrar. Por exemplo, RKGJH4hKn2. Podemos dizer com confiança que ele vai quebrar bastante problemático. Além disso, deve-se lembrar que, por exemplo, muitas das mesmas letras não têm qualquer efeito, assim como números. Tudo o que deve ser emaranhados e misturado, é desejável para alternar letras maiúsculas e minúsculas.

O que é uma base para Brutus

Claro, o programa não funcionará se não houver dados. Então, se não é nada para escolher senhas que fazem isso não vai. Base – um conjunto de senhas e logins. A vastidão desta lista, maior a chance de que a conta será cortado. Muito depende de que tipo de combinações estão presentes na mesma, isto é, o alfabetizado é feito, melhor. Também deve-se notar que a base inclui não apenas as senhas, mas nomes como força bruta, que traduzido para Inglês significa "força bruta" pode escolher simultaneamente até ambos.

Deve-se notar que o próprio arquivo, em que todos os registros são armazenados, é grande o suficiente. O comprimento mínimo de uma combinação – 3 letras e números, no máximo – 8-16, dependendo do programa e sua versão. Seleção começa com a letra "A" e termina com última carta em Inglês ou alfabeto russo. Isso é basicamente todas as informações sobre o banco de dados, que pode ser útil.

Quem e por quê?

Esta pergunta é difícil de responder de forma inequívoca. As pessoas, por várias razões estão tentando invadir contas. Pode ser apenas diversão, desejo de ler cartas de outras pessoas, enviar mensagens inválidas, e assim por diante. N. A coisa é que é ilegal. Além disso, o animal pode ser considerado um roubo real, mas para que ela seja atendida. fortemente não recomenda-se a participar em tais assuntos, especialmente porque às vezes é uma perda de tempo.

Mesmo se a conta foi comprometida, ele pode ser recuperado rapidamente e facilmente. Especialmente apenas para fazê-lo, se você usou dados reais no momento da inscrição. Quanto uchotok criado às pressas, em seguida, trazê-los de volta seria muito mais difícil. Mas, como mostra a prática, os hackers tais contas não são apreciados. Não faz sentido para tirar de ninguém uma conta ou post que não tem nada útil, e não precisa mais uma vez para falar sobre isso.

Quem está envolvido na força bruta?

Não será supérfluo dizer que é feito pelos chamados hackers. Tanto para os de grande escala arrombamentos. Em geral, essas pessoas fazem dinheiro com isso para alimentar-se e fazê-lo com muita habilidade. Um circuito funciona do seguinte modo. Com a ajuda de Brutus nome de usuário escolhido e senha (uma certa quantidade), e depois a coisa toda em bulk para venda aos clientes. Ou seja, hackers si praticamente não usar o que eles têm de forma ilegal, mas simplesmente vendê-lo. Mas quem é o comprador, você pergunta?

Poderia ser qualquer um. A única coisa que posso dizer é que eles estão envolvidos na compra de um grande número de contas. Além disso, essas contas são vendidos para usuários comuns, que então são surpreendidos que ele está de volta ao seu antigo proprietário. O mesmo se aplica aos sistemas de pagamentos de dados pessoais (WebMoney, Qiwi). Além disso, existe a possibilidade de obter uma certa quantidade de dinheiro, esta conta pode ser vendido, isso é especialmente verdadeiro nos casos em que existem certificados caros confirmando a competência do proprietário.

Um pouco sobre os servidores proxy a força bruta

Qualquer hacker que se preze pensando principalmente sobre como se proteger. E desde que ele está fazendo é completamente ilegal, então ele deve ser dada uma atenção especial. Nós já sabemos que tal um bruto, e agora eu gostaria de dizer como o servidor proxy. Ele deixou passar despercebida durante o corte de contas. Em palavras simples, endereço IP é desconhecido. Esta é a principal protecção das pessoas quebrando em contas de outras pessoas.

Mas isso não é tudo. Uma vez que a conta foi comprometida, você precisa ir nele. Mas mesmo com o nome de usuário e senha certo, às vezes não é fácil de fazer. Por exemplo, alterar o endereço IP implica o envio de um código de segurança, por correio ou telefone, este sistema tem sido utilizado com sucesso pela Valve, em particular para a proteção de seu produto chamado Steam. Claro, tornou-se claro, que é um proxy para Brutus. Portanto, podemos entrar em qualquer conta e não causam absolutamente nenhuma suspeita de que um crime faz perfeito.

Alguns conselhos úteis

Não é necessário repetir mais uma vez que a senha deve ser longa e complexa. Também não é recomendado o uso de sua própria conta em locais públicos ou no trabalho, onde computador ou laptop pode tirar vantagem de ninguém. Em primeiro lugar, um programa especial espião pode ser usado, que lembra que pressiona uma tecla, como você sabe, vai ser fácil para calcular a senha.

Mas isso não é tudo o que você precisa saber. É aconselhável não armazenar a senha no navegador, uma vez que pode ser interceptado. Há relatos onde a entrada vem imediatamente sms com o código de confirmação no seu telemóvel. Portanto, se ele veio, e você não tinha nada a ver com isso, em seguida, alterar sua senha, e é aconselhável agir o mais rapidamente possível.

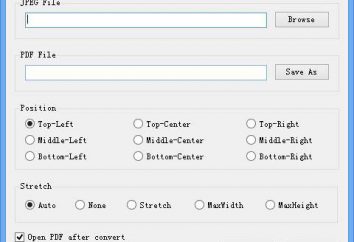

O que é diferente do verificador bruta?

Então, vamos agora vamos entender, qual é a diferença entre estes dois conceitos. Então, decidimos que a força bruta permite que você escolha um login e senha, basta percorrer a dicionário (banco de dados). Considere o exemplo em quebrar o serviço postal. Por exemplo, temos acesso, e que fazer a seguir? Como regra geral, estão interessados em informações sobre contas em redes sociais, jogos online, sistemas de pagamento e assim por diante. N. Assim, o verificador verifica sua senha por e-mail que já temos, em coincidência.

Em palavras simples, se é o mesmo, como o que é definido como "Vkontakte", então nós imediatamente reconhecer. Podemos concluir que ele vai nos privar das dores de cabeça. Consequentemente, o processo é mais automatizado e requer pouco da nossa participação. Agora você sabe o que um bruto e verificador, e como esses programas funcionam.

conclusão

Com base no exposto, podemos tirar algumas conclusões. Conta só deve ser usado em um PC, quando o acesso de pessoas não autorizadas é excluído. O mesmo se aplica a conexões com o acesso Wi-Fi, como há uma probabilidade de interceptar o fluxo de dados e, em seguida, roubar sua conta. Como você já sabe o que o programa é bruta, e depois defendê-lo será muito mais fácil. Como se costuma dizer, que estão conscientes, que está armado. Lembre-se, é assim que seu uchotka bem protegido, ele depende apenas de você. Se você fez tudo corretamente, você não precisa se preocupar mais uma vez, e é improvável que você vai querer saber o que uma conta bruta, e as nuances do programa de trabalho.