Quais são vermes?

Sobre vírus de computador ouviu cada proprietário do computador conectado à Internet. Se usuários tiveram pelo menos alguma idéia do perigo potencial representado por esses programas maliciosos que são predominantes entre os recém-chegados são dois pontos de vista opostos. De acordo com o primeiro, "pegar" um vírus de computador só pode habituais sites adultos e fãs cortado software, então você não pode particularmente acho que esses worms e outros códigos maliciosos. Normalmente computadores desses usuários não tem software antivírus (exceto para o sistema). Outros, histórias terríveis sobre queima de vírus conteúdos chip da BIOS, roubar senhas de contas bancárias e assim por diante, com medo de se conectar novamente drive flash alienígena ao seu computador. Muitas vezes, essas pessoas são encontradas, vários programas antivírus com sobreposição de funções (proteção semelhante à couve). Mas a verdade é, como sempre, está em algum lugar no meio.

A eficácia das recomendações é muito maior se se compreende o significado de suas ações, e não cegamente ser escrito. Então, hoje, vamos olhar para o que é um vírus de computador e, em particular, worms de rede.

Vírus – um programa de computador capaz de auto-clonagem do código ( "multiplicar"). Distribuído por canais de comunicação ou através de suportes de informação. Ela esconde o fato de sua presença. Executa várias ações maliciosas – danos das informações transmitidas informações confidenciais ao seu criador através de uma rede de área ampla, etc. A lista de ações é enorme .. A infecção ocorre quando o computador é iniciado (abertura) de uma estrutura de arquivo que está contido no código do vírus.

Entre todos os tipos de vírus requerem vermes atenção especial. Característica de tais programas é que algumas espécies (pacotes) são capazes de infectar um computador, que é simplesmente ligado à Internet – o usuário para executar qualquer coisa e não precisa abrir. worms de rede são um tipo de recurso de malwares é o uso ativo de redes locais e globais.

Para difundir o uso de duas maneiras:

- o usuário inicia o arquivo infectado por si mesmo. Este pode ser um verdadeiro e-mail, mudança extensão de arquivo, etc.;

- Usando erros em sistemas operacionais e portas abertas, um worm de rede pode entrar na RAM do computador e disco rígido.

Outras ações após a infecção dependem das tarefas para as quais o worm foi criado. Certamente todo mundo já ouviu o termo "botnet". Seu significado reside no fato de que o criador do programa malicioso através da Internet pode gerenciar computadores solicitações de rede infectados. Se necessário, ele dá um comando para controlar todas as cópias de seu worm. Como resultado, o tráfego de computadores infectados é redirecionado para um recurso de rede específico. Devido ao grande número de pedidos pontuais, de recursos pára de funcionar ataque (DoS).

Além disso, a constante de digitalização outros computadores na rede, a fim de infectá-los provoca aumento da carga sobre o poder de computação, leva para suas próprias necessidades do canal Internet. Algumas espécies de vermes, uma vez em um computador, faça o download de um Trojan. Neste caso, é um desafio complexo.

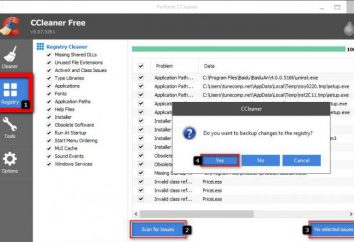

Worms são bastante uma ameaça significativa, por isso, é sempre necessário ter uma proteção anti-vírus eficaz com módulo proativo. Essa proteção não envolve procurar por arquivos infectados no meio de armazenamento, e monitorar o comportamento suspeito de todos os programas que estão na memória.